www.engineering-russia.com

12

'10

Written on Modified on

Надежное беспроводное решение на базе 802.11

Несмотря на то, что применение промышленных беспроводных сетей стремительно растет во всем мире, некоторые разработчики автоматики все еще скептически смотрят на их безопасность. Это важный вопрос. И никто не может назвать эти сомнения безосновательными. Эта статья призвана дать ответы на основные вопросы и убедить сомневающихся в том, что проблемы безопасности не препятствуют использованию беспроводных технологий.

Одна из опций – использование расширенного спектра со скачками частоты (FHSS). Радиопередатчики используют закрытый беспроводный протокол, и посторонний передатчик не может подключиться. Однако, большинство пользователей предпочитает использовать стандартные решения на базе серии протоколов IEEE 802.11 (обычно называемые «Wi-Fi»-решениями).

Безопасность!

Одно из основных требований безопасности радиообмена на базе стандартов IEEE – соблюдение стандарта безопасности 802.11i. В дополнение к этому, продукты RadioLinx от ProSoft Technology поддерживают несколько других механизмов усиления безопасности.

IEEE 802.11i

В 2004 г., IEEE опубликовала стандарт IEEE 802.11i, устанавливающий правила обеспечения безопасности коммуникаций по протоколам 802.11. Этот стандарт часто называют WPA2, термин, порожденный организацией «Wi-Fi Alliance».

Основным значительным улучшением безопасности стандартов 802.11, привнесенным 802.11i, является использование шифра AES. Использование AES было нацелено на коррекцию слабых мест ранее использованных алгоритмов, включая алгоритм распределения ключей.

Также были внесены меры по борьбе с такими видами атак как повторение перехваченных данных и подделка данных.

Шифрование AES

Алгоритм шифрования AES с 128-битным ключом был принят правительством США в 2003 г. для шифрования информации под грифом «Секретно». Также AES был одобрен Агентством национальной безопасности США для шифрования информации под грифом «Совершенно секретно». Устройства RadioLinx поддерживают шифрование AES с ключом длиной 128 бит, - это максимальная длина ключа, разрешенная к экспорту из США.

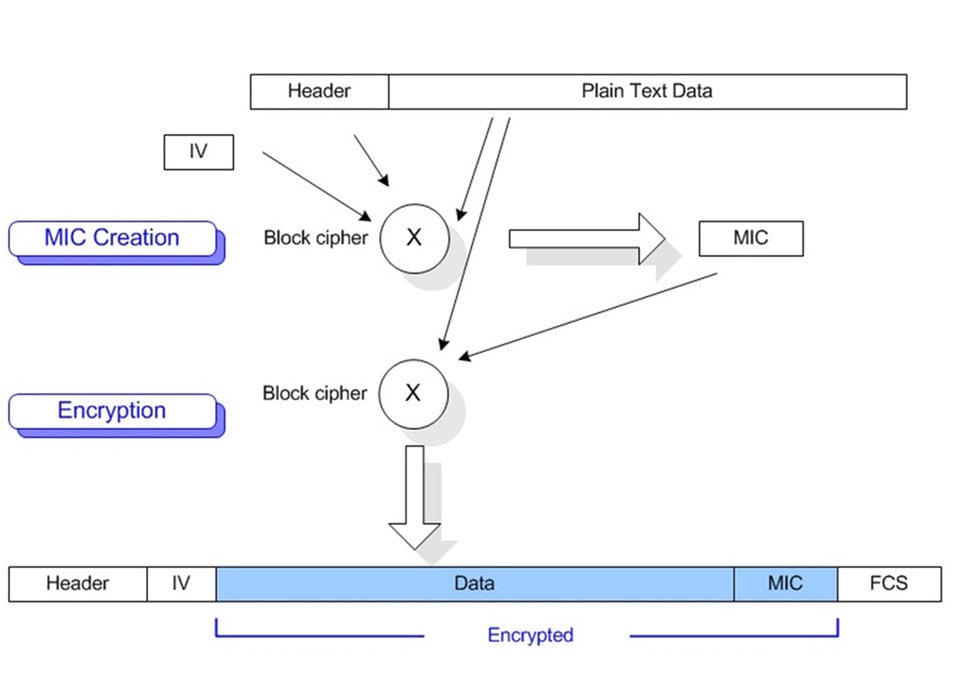

AES - это блочный шифр, эффективно реализующийся на аппаратной базе и не снижающий скорости передачи данных. RadioLinx способен обрабатывать полноценный поток информации при использовании кодирования и декодирования всех пакетов данных.

Одной из важнейших особенностей алгоритма AES по сравнению с предыдущими стандартами 802.11 является невозможность выделения ключа шифрования из перехваченного шифрованного трафика.

Авторизация

Второе важное улучшение – устранение вмешательства в сеть устройств, которые не должны быть допущены к обмену. Предыдущие стандарты безопасности 802.11 могли допускать работу поддельных точек доступа, которые изображали работу действительных сетевых оконечных устройств. Когда клиент начинал подключение к поддельной точке доступа, она могла получить доступ к информации из клиентского устройства, что представляет собой опасную брешь в системе безопасности.

Стандарт 802.11i определяет более надежный и безопасный алгоритм аутентификации, требующий подтверждения подлинности со стороны, как клиентского оборудования, так и со стороны точки доступа. Стандарт 802.11i описывает данный процесс как четырехходовой процесс установления связи. В течение процесса установления связи, клиент и точка доступа обмениваются пакетами, зашифрованными с помощью общего ключа. Оба устройства должны иметь совпадающие ключи для успешной авторизации.

После завершения аутентификации два устройства обмениваются временным ключом для шифрования данных. Временный ключ для усиления безопасности периодически обновляется.

Проверка целостности сообщений

В механизмах 802.11i, описанных выше, принимаются меры по предотвращению несанкционированного чтения сообщений и кражи ключа шифрования для несанкционированного шифрования и дешифрования данных. Третья доработка в стандарте 802.11i направлена на предотвращение передачи фиктивных данных со стороны неавторизованного пользователя с целью дестабилизации безопасности системы.

Стандарт 802.11i вводит улучшенную процедуру проверки целостности данных специально для борьбы с хакерскими атаками с помощью повторения чужих данных и подделки данных. Метод хакерской атаки с помощью повторения данных заключается в записи из эфира сообщения и повторной его передачи для того, чтобы точка доступа ретранслировала его в сеть. В случае хакерской атаки с подложными данными в пакеты вносятся незначительные изменения для генерации потока некорректных пакетов в сети. Предыдущие стандарты безопасности 802.11 были восприимчивы к обоим типам описанных выше хакерских атак.

Стандарт 802.11i использует 48-битный массив инициализации, а также MAC-адрес передатчика в хэш - алгоритме для генерации проверочной последовательности для каждого сообщения. Он защищается от хакерских атак повторением данных, блокируя пакеты идентичные ранее принятым. После того как пакет успешно принят, дешифрован и передан в сеть, следующие идентичные пакеты игнорируются. Также механизмы данного стандарта устойчивы к хакерским атакам с помощью измененной информации. При получении нескольких пакетов, вызывающих подозрения, связь будет разорвана и переустановлена снова для обновления комплекта ключей

Вторичные механизмы безопасности

В дополнение к стандарту 802.11i, продукты RadioLinx поддерживают несколько других механизмов усиления безопасности.

MAC-фильтр. Устройства RadioLinx позволяют пользователю задавать список разрешенных MAC-адресов радиопередающих устройств. Если такой фильтр активен, устройство будет получать данные только со стороны устройств, адрес которых входит в список разрешенных. Все остальные устройства будут игнорироваться.

Скрытый SSID. Устройства RadioLinx позволяют пользователю скрыть идентификатор SSID в вещании устройства. Это затрудняет для несанкционированных пользователей определение имени сети и попытки подключения к ней.

Блокирование безадресных запросов. Устройства RadioLinx поддерживают настройку отключения ответов на запросы, не содержащие конкретного идентификатора сети SSID. Обычный механизм подключения клиента к точке доступа начинается с посылки безадресного запроса для определения всех доступных сетей в данном месте. На такой запрос отвечают точки доступа с любыми SSID. Если включена вышеуказанная защитная опция, клиенту будет необходимо знать идентификатор сети для того, чтобы подключиться к ней.

Уверены в безопасности?

А как насчет надежности? Как мы можем быть уверены в том, что наша сеть надежна и безопасна в достаточной степени для передачи важных данных управления. Пожалуй, этот вопрос мог бы стать темой еще одной статьи, в которой особое внимание было бы уделено стандарту 802.11n (см. новые решения RadioLinx Industrial 802.11n от ProSoft Technology). Этот новый стандарт IEEE позволяет сосуществовать нескольким сетям (22 непересекающихся канала) и, благодаря специальному методу работы с отраженным сигналом, обеспечивает высокую надежность передачи данных даже на больших скоростях (до 300 Мб/с по радиоканалу). Без углубления в теорию можно просто сказать, что промышленная технология 802.11n отлично подходит для применения в автоматизации производства. Можно заметить, что высокоскоростные системы, такие как автоматы розлива или подъемные краны стали более надежными и эффективными благодаря… беспроводным промышленным устройствам RadioLinx.

Безопасность!

Одно из основных требований безопасности радиообмена на базе стандартов IEEE – соблюдение стандарта безопасности 802.11i. В дополнение к этому, продукты RadioLinx от ProSoft Technology поддерживают несколько других механизмов усиления безопасности.

IEEE 802.11i

В 2004 г., IEEE опубликовала стандарт IEEE 802.11i, устанавливающий правила обеспечения безопасности коммуникаций по протоколам 802.11. Этот стандарт часто называют WPA2, термин, порожденный организацией «Wi-Fi Alliance».

Основным значительным улучшением безопасности стандартов 802.11, привнесенным 802.11i, является использование шифра AES. Использование AES было нацелено на коррекцию слабых мест ранее использованных алгоритмов, включая алгоритм распределения ключей.

Также были внесены меры по борьбе с такими видами атак как повторение перехваченных данных и подделка данных.

Шифрование AES

Алгоритм шифрования AES с 128-битным ключом был принят правительством США в 2003 г. для шифрования информации под грифом «Секретно». Также AES был одобрен Агентством национальной безопасности США для шифрования информации под грифом «Совершенно секретно». Устройства RadioLinx поддерживают шифрование AES с ключом длиной 128 бит, - это максимальная длина ключа, разрешенная к экспорту из США.

AES - это блочный шифр, эффективно реализующийся на аппаратной базе и не снижающий скорости передачи данных. RadioLinx способен обрабатывать полноценный поток информации при использовании кодирования и декодирования всех пакетов данных.

Одной из важнейших особенностей алгоритма AES по сравнению с предыдущими стандартами 802.11 является невозможность выделения ключа шифрования из перехваченного шифрованного трафика.

Авторизация

Второе важное улучшение – устранение вмешательства в сеть устройств, которые не должны быть допущены к обмену. Предыдущие стандарты безопасности 802.11 могли допускать работу поддельных точек доступа, которые изображали работу действительных сетевых оконечных устройств. Когда клиент начинал подключение к поддельной точке доступа, она могла получить доступ к информации из клиентского устройства, что представляет собой опасную брешь в системе безопасности.

Стандарт 802.11i определяет более надежный и безопасный алгоритм аутентификации, требующий подтверждения подлинности со стороны, как клиентского оборудования, так и со стороны точки доступа. Стандарт 802.11i описывает данный процесс как четырехходовой процесс установления связи. В течение процесса установления связи, клиент и точка доступа обмениваются пакетами, зашифрованными с помощью общего ключа. Оба устройства должны иметь совпадающие ключи для успешной авторизации.

После завершения аутентификации два устройства обмениваются временным ключом для шифрования данных. Временный ключ для усиления безопасности периодически обновляется.

Проверка целостности сообщений

В механизмах 802.11i, описанных выше, принимаются меры по предотвращению несанкционированного чтения сообщений и кражи ключа шифрования для несанкционированного шифрования и дешифрования данных. Третья доработка в стандарте 802.11i направлена на предотвращение передачи фиктивных данных со стороны неавторизованного пользователя с целью дестабилизации безопасности системы.

Стандарт 802.11i вводит улучшенную процедуру проверки целостности данных специально для борьбы с хакерскими атаками с помощью повторения чужих данных и подделки данных. Метод хакерской атаки с помощью повторения данных заключается в записи из эфира сообщения и повторной его передачи для того, чтобы точка доступа ретранслировала его в сеть. В случае хакерской атаки с подложными данными в пакеты вносятся незначительные изменения для генерации потока некорректных пакетов в сети. Предыдущие стандарты безопасности 802.11 были восприимчивы к обоим типам описанных выше хакерских атак.

Стандарт 802.11i использует 48-битный массив инициализации, а также MAC-адрес передатчика в хэш - алгоритме для генерации проверочной последовательности для каждого сообщения. Он защищается от хакерских атак повторением данных, блокируя пакеты идентичные ранее принятым. После того как пакет успешно принят, дешифрован и передан в сеть, следующие идентичные пакеты игнорируются. Также механизмы данного стандарта устойчивы к хакерским атакам с помощью измененной информации. При получении нескольких пакетов, вызывающих подозрения, связь будет разорвана и переустановлена снова для обновления комплекта ключей

Вторичные механизмы безопасности

В дополнение к стандарту 802.11i, продукты RadioLinx поддерживают несколько других механизмов усиления безопасности.

MAC-фильтр. Устройства RadioLinx позволяют пользователю задавать список разрешенных MAC-адресов радиопередающих устройств. Если такой фильтр активен, устройство будет получать данные только со стороны устройств, адрес которых входит в список разрешенных. Все остальные устройства будут игнорироваться.

Скрытый SSID. Устройства RadioLinx позволяют пользователю скрыть идентификатор SSID в вещании устройства. Это затрудняет для несанкционированных пользователей определение имени сети и попытки подключения к ней.

Блокирование безадресных запросов. Устройства RadioLinx поддерживают настройку отключения ответов на запросы, не содержащие конкретного идентификатора сети SSID. Обычный механизм подключения клиента к точке доступа начинается с посылки безадресного запроса для определения всех доступных сетей в данном месте. На такой запрос отвечают точки доступа с любыми SSID. Если включена вышеуказанная защитная опция, клиенту будет необходимо знать идентификатор сети для того, чтобы подключиться к ней.

Уверены в безопасности?

А как насчет надежности? Как мы можем быть уверены в том, что наша сеть надежна и безопасна в достаточной степени для передачи важных данных управления. Пожалуй, этот вопрос мог бы стать темой еще одной статьи, в которой особое внимание было бы уделено стандарту 802.11n (см. новые решения RadioLinx Industrial 802.11n от ProSoft Technology). Этот новый стандарт IEEE позволяет сосуществовать нескольким сетям (22 непересекающихся канала) и, благодаря специальному методу работы с отраженным сигналом, обеспечивает высокую надежность передачи данных даже на больших скоростях (до 300 Мб/с по радиоканалу). Без углубления в теорию можно просто сказать, что промышленная технология 802.11n отлично подходит для применения в автоматизации производства. Можно заметить, что высокоскоростные системы, такие как автоматы розлива или подъемные краны стали более надежными и эффективными благодаря… беспроводным промышленным устройствам RadioLinx.

Получите дополнительную информацию…